Hardware- und Cybersicherheit: Der erste Schritt zum Seelenfrieden

In der heutigen Welt sind Cybersicherheitsmaßnahmen in kritischen Bereichen immer alltäglicher geworden, wobei engagierte Teams die Vermögenswerte, den Ruf und letztendlich die Gewinne ihrer jeweiligen Unternehmen direkt schützen. Allerdings kommt es überraschend häufig vor, dass die Cybersicherheit in industriellen Umgebungen vernachlässigt wird. Oftmals übersehen Designabteilungen, die sich auf die Produktentwicklung konzentrieren, oder Integratoren, die sich auf Anwendungen konzentrieren, unbeabsichtigt alle notwendigen Sicherheitsüberlegungen, wenn es um Edge- oder IoT-Lösungen geht.

Jedes Jahr führt die Technologiebranche neue oder aktualisierte Lösungen ein, einschließlich verbesserter Konnektivität. Der Trend zu vernetzten Geräten zielt auf eine verbesserte Datenerfassung und Automatisierung ab, was wir voll und ganz unterstützen. Allerdings muss die Cybersicherheit von Anfang an Priorität haben, und zwar bereits im ersten Designanforderungsdokument. In dieser Phase werden Parameter festgelegt, die die Auswahl der Komponenten für das Endprodukt beeinflussen (Wenn Sie mehr über Spezifikationen lesen möchten, lesen Sie unseren Blog Auswahl des richtigen SBC für Edge-Anwendungen: Eine Entscheidungsfindung Anleitung ). Obwohl sie harmlos erscheinen mögen, können beispielsweise Entscheidungen wie die Anzahl der USB-Anschlüsse unbeabsichtigt Schwachstellen schaffen. Durch die Wahl einer Plattform, die nur über unbedingt erforderliche USB-Anschlüsse verfügt, wird dieses Risiko minimiert. Auf der Software-/Firmware-Seite sollten auch das System-BIOS und der Boot-Prozess sorgfältig geprüft und dokumentiert werden.

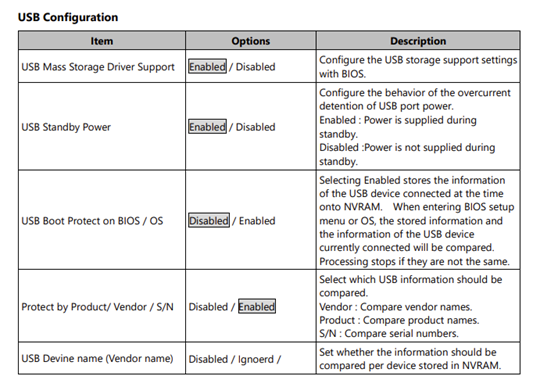

Einige argumentieren möglicherweise, dass kundenspezifische Hardwarelösungen für Bereitstellungen mit geringerem Volumen finanziell unpraktisch sind. In solchen Fällen können Lieferanten ihr Fachwissen zur Verfügung stellen, um „Anpassungen“ von Standardprodukten anzubieten. Beispielsweise bietet der Boxcomputer BX-M2500 von Contec (besuchen Sie unsere E-Shop-Seite) die Möglichkeit, USB-Anschlüsse durch Auswahl aus mehreren Konfigurationsoptionen zu konfigurieren (siehe Abbildung 1). Diese Funktion kann in Kombination mit dem BIOS-Passwortschutz die Sicherheit erheblich verbessern.

Abbildung 1. Auszug aus dem Referenzhandbuch der BX-M2500-Serie.

Dieses Beispiel zeigt, wie Überlegungen zur Cybersicherheit die Hardwareauswahl beeinflussen. Weitere wichtige Faktoren sind der physische Standort des Geräts. Das Platzieren eines verpackten Computers in einer Produktionslinie birgt das Risiko von Manipulationen und möglicherweise einer Gefährdung der Datenintegrität. Das Endziel der Cybersicherheit besteht darin, diese Daten zu schützen, die in industriellen Umgebungen in vielen verschiedenen Formen vorliegen. Beispielsweise muss unbedingt sichergestellt werden, dass Sensoren ordnungsgemäß mit den Computern kommunizieren und dass Algorithmen wie erwartet funktionieren, um so das Ziel zu erreichen, die Daten zu schützen, die es dem Algorithmus ermöglichen, ordnungsgemäß zu funktionieren und die erwarteten Aktionen und Ergebnisse zu erzielen.

Die Bedeutung eines sicheren Gehäuses in einer Lösung wird manchmal übersehen. Diese Komponente bietet nicht nur Schutz vor einer oft rauen Umgebung, sondern auch Schutz vor Cyberkriminellen. Da wir uns beispielsweise im Zeitalter der künstlichen Intelligenz befinden, steigt die Nachfrage nach fortschrittlicher Rechenleistung täglich. Eine der Plattformen, die sich bei dieser Anwendung auszeichnet, ist Nvidias Jetson, die kleine, energieeffiziente Module und Entwicklerkits umfasst, die generative KI am Edge unterstützen. Es reicht jedoch nicht aus, sich ausschließlich auf das SDK oder Modul als endgültige Lösung zu verlassen; Zur Gewährleistung der Zuverlässigkeit sind zusätzliche Funktionen erforderlich. Ein Teil dieser Zuverlässigkeit liegt im Gehäuse, das als erste Sicherheitsebene dient und eine physische Barriere bildet, die häufig einen Einbruchsmelder umfasst, den einfachen physischen Zugriff auf das Modul verhindert und die Sicherheit alarmieren kann, wenn die Hardware kompromittiert wird. Contec-Box-Computer verfügen außerdem über eine Vielzahl von Funktionen, die sie zu einer robusteren Lösung machen, wie z. B. einen großen Eingangsspannungsbereich, Toleranz gegenüber hohen Temperaturen und staubigen Umgebungen, Standardzertifizierungen und mehr.Bei der Betrachtung von Cybersicherheitsanforderungen ist es wichtig, die Folgen des physischen Zugriffs auf ein Gerät zu berücksichtigen. Die Wahl der richtigen Hardware ist der erste Schritt zu einem sicheren System. (Siehe Nvidia Jetson in unserem E-Shop)

Schließlich gibt es noch weitere Sicherheitsfunktionen, nach denen Sie Ausschau halten sollten, wie zum Beispiel das Trusted Platform Module (TPM), das Hardware Security Module (HSM) und UEFI Secure Boot, das die Sicherheit durch die Stärkung des Betriebssystems verbessert (weitere Informationen finden Sie in unserem Blog Sicherheit am Netzwerkrand einer Hardware Perspektive). Durch die Priorisierung der Cybersicherheit bei der Hardwareauswahl können Unternehmen das Risiko und die Kosten von Datenverlust und Rufschädigung reduzieren. Lesen Sie unseren Blog „5 Tipps zur Anwendung der Hardware-Härtung in Ihren Einrichtungen“, um weitere Informationen zur Risikominimierung in Ihrer Einrichtung zu erhalten.

In einer zunehmend vernetzten und automatisierten Welt ist der Schutz von Daten und Systemen eine ständige Herausforderung. Wenn Sie jedoch mehr Zeit und Ressourcen in die Entwicklung einer sicheren Lösung unter Berücksichtigung der Cybersicherheit investieren, wird das Risiko eines Cyberangriffs erheblich verringert, sodass Sie und Ihre Kunden beruhigt sein können.

1 Kommentar