Hardware y ciberseguridad: el primer paso hacia la tranquilidad

En el mundo actual, las acciones de ciberseguridad en espacios críticos se han vuelto cada vez más comunes, con equipos dedicados que protegen directamente los activos, la reputación y, en última instancia, las ganancias de sus respectivas empresas. Sin embargo, es sorprendentemente común pasar por alto la ciberseguridad en entornos industriales. A menudo, los departamentos de diseño centrados en el desarrollo de productos, o los integradores centrados en aplicaciones, pasan por alto sin querer todas las consideraciones de seguridad necesarias cuando se trata de soluciones perimetrales o de IoT.

Cada año, la industria tecnológica introduce soluciones nuevas o actualizadas, incluida una mayor conectividad. La tendencia hacia los dispositivos conectados tiene como objetivo mejorar la recopilación y la automatización de datos, algo que apoyamos plenamente. Sin embargo, la ciberseguridad debe ser una prioridad desde el principio, desde el documento de requisitos de diseño inicial. Durante esta fase, se establecen parámetros que influyen en la selección de componentes para el producto final (Si desea leer más sobre especificaciones, lea nuestro blog Selección del SBC adecuado para aplicaciones Edge: una toma de decisiones Guía ). Por ejemplo, aunque puedan parecer inofensivas, decisiones como la cantidad de puertos USB pueden crear vulnerabilidades sin querer. Elegir una plataforma con sólo puertos USB esenciales minimiza este riesgo. En cuanto al software/firmware, el BIOS del sistema y el proceso de arranque también deben considerarse y documentarse cuidadosamente.

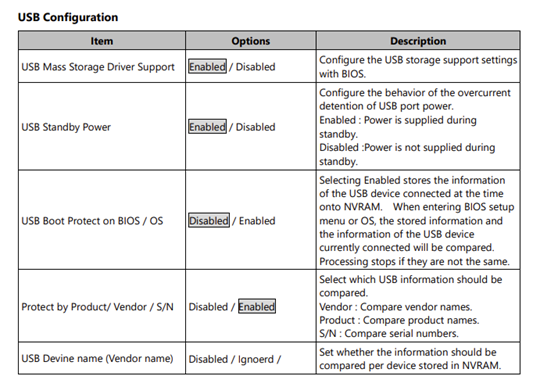

Algunos pueden argumentar que las soluciones de hardware personalizadas no son financieramente prácticas para implementaciones de menor volumen. En tales casos, los proveedores pueden ofrecer su experiencia para ofrecer “personalizaciones” de productos estándar. Por ejemplo, la computadora de caja BX-M2500 de Contec (visite nuestra página de tienda electrónica) ofrece la capacidad de configurar puertos USB seleccionando entre varias opciones de configuración (consulte la Figura 1). Esta característica, combinada con la protección con contraseña del BIOS, puede mejorar enormemente la seguridad.

Figura 1. Extracto del Manual de Referencia de la Serie BX-M2500.

Este ejemplo destaca cómo las consideraciones de ciberseguridad dan forma a la selección de hardware. Otros factores importantes incluyen la ubicación física del dispositivo. Colocar una computadora en caja en una línea de fabricación puede ponerla en riesgo de manipulación y potencialmente comprometer la integridad de los datos. El objetivo final de la ciberseguridad es proteger esos datos, que se presentan en muchas formas diferentes en entornos industriales. Por ejemplo, es imperativo garantizar que los sensores se comuniquen adecuadamente con las computadoras y que los algoritmos funcionen como se espera, logrando así el objetivo de proteger los datos que permiten que el algoritmo funcione correctamente y genere las acciones y resultados esperados.

A veces se pasa por alto la importancia de un chasis seguro en una solución. Este componente proporciona no sólo protección contra un entorno a menudo resistente, sino también protección contra ciberdelincuentes. Por ejemplo, ahora que estamos en la era de la inteligencia artificial, la demanda de potencia informática avanzada aumenta día a día. Una de las plataformas que sobresale en esta aplicación es Jetson de Nvidia, que incluye módulos pequeños y de bajo consumo y kits de desarrollo que impulsan la IA generativa en el borde. Sin embargo, no basta con depender únicamente del SDK o módulo como solución final; Se necesitan características adicionales para garantizar la confiabilidad. Parte de esa confiabilidad radica en el chasis, que sirve como primera capa de seguridad, proporcionando una barrera física, que a menudo incluye detección de intrusiones, que impide el fácil acceso físico al módulo y puede alertar a la seguridad si el hardware se ve comprometido. Las computadoras tipo caja de Contec también incluyen una variedad de características que las convierten en una solución más sólida, como una amplia gama de voltajes de entrada, tolerancia a altas temperaturas y ambientes polvorientos, certificaciones estándar y más.Al considerar los requisitos de ciberseguridad, es esencial considerar las consecuencias del acceso físico a un dispositivo. Elegir el hardware adecuado es el primer paso para un sistema seguro. (Vea Nvidia Jetson en nuestra tienda electrónica)

Finalmente, hay otras características de seguridad que debes buscar, como el Módulo de plataforma segura (TPM), el Módulo de seguridad de hardware (HSM) y el Arranque seguro UEFI que mejora la seguridad fortaleciendo el sistema operativo (obtén más información en nuestro blog Seguridad en el borde desde un hardware Perspectiva). Al priorizar la ciberseguridad en la selección de hardware, las empresas pueden reducir el riesgo y los costos de la pérdida de datos y el daño a la reputación. Lea nuestro blog "5 consejos sobre cómo aplicar refuerzo de hardware a sus instalaciones" para obtener más información sobre cómo minimizar el riesgo en sus instalaciones.

En un mundo cada vez más conectado y automatizado, proteger datos y sistemas es un desafío continuo. Sin embargo, invertir más tiempo y recursos en el diseño de una solución segura, teniendo en cuenta la ciberseguridad, reducirá significativamente el riesgo de un ciberataque, brindándole tranquilidad a usted y a sus clientes.

1 comentario